系统天地详解Windows系统下木马十大藏身位置

木马程序(Trojan horse program)通常称为木马,恶意代码等,是指潜伏在电脑中,可受外部用户控制以窃取本机信息或者控制权的程序。木马指的是特洛伊木马,英文叫做“Trojan horse”,其名称取自希腊神话的特洛伊木马记。

木马程序带来很多危害,例如占用系统资源,降低电脑效能,危害本机信息安全(盗取QQ帐号、游戏帐号甚至银行帐号),将本机作为工具来攻击其他设备等。

木马病毒是很多所有使用电脑的人都不愿意去看到的一种电脑文件,他影响着我们的网络资产安全,影响着我们电脑运行速度,影响着我们正常的隐私保护,其实在使用电脑过程中很多时候只要我们注意他们存在的地方一般木马他是无处遁形的。

今天系统天地小编整理了一些木马容易藏身,习惯藏身的十大位置,希望能够帮助到你们,如果有高手发现更好的,可以给我们留言,一起分享出来,打击木马。一起保护网友安全。

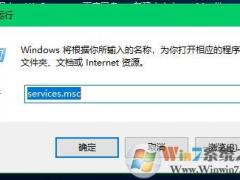

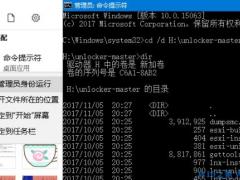

1、内置到注册表中

上面的方法让木马确实舒服了一阵,既没有人能找到它,又能自动运行。然而好景不长,人们很快就把它的马脚揪了出来。总结了失败教训后,木马认为上面的藏身之处很容易找,现在必须躲在不容易被人发现的地方,于是它想到了注册表!的确,注册表由于比较复杂,木马常常喜欢藏在这里。赶快检查一下,看有什么程序在下面:“Hkey_LOCAL_MACHINESoftwareMicrosoftWindowsCurreNTVersion”下所有以“run”开头的键值;Hkey_USERS.DefaultSoftwareMicrosoftWindowsCurreNTVersion下所有以“run”开关的键值。

2、在System.ini中藏身

木马真是无处不在呀!哪个地方有空子,它就往哪里钻!Windows安装目录下的System.ini也是木马喜欢隐藏的地方。还是小心点,打开这个文件看看,它与正常文件有什么不同,看看该文件的[boot]字段中,是不是有这样的内容,那就是shell=Explorer.exe file.exe如果确实有这样的内容,那你就不幸了,因为这里的File.exe就是木马服务端程序!另外,在System.ini中的[386Enh]字段,要注意检查的此段内的“driver=路径程序名”,这里也有可能被木马所利用。还有,在System,ini中的[mic]、[drivers]、[driver32]这三个字段中,ghost xp也能起到加载程序的作用,同样是增添木马程序的好场所,我们应该引起注意。

3、潜伏在Win.ini中

木马要想达到控制或者监视计算机的目的,必须要运行,然而没有人会傻到在自己的计算机中运行木马。当然,木马也早有心理准备,因此它必须找一个既安全又能在系统启动时自动运行的地方,于是潜伏在Win.ini中是木马感觉比较惬意的地方。大家不妨打开Win.ini来看看,在它的[Windows]字段中有启动命令“load=”和“run=”,在一般情况下“=”后面是空白的,如果有后跟程序,比方说是这个样子:“run=c: Windowsfile.exe load=c :Windowsfile.exe”,这时你就要小心了,这个“file.exe”很可能是木马。

4、隐藏在配置文件中

木马实在是太狡猾,知道有些人平时使用的是系统之家图形化界面的操作系统,对于那些已经不太重要的配置文件大多数是不闻不问,这正好给木马提供一个藏身之处。而且利用配置文件的特殊作用,木马很容易就能在众多的计算机中运行、发作,从而偷窃或者监视受害者。不过,现在这种方式不是很隐藏,容易被发现,所以在Autoexec.bat和Config.sys中加载木马程序的并不多见,但也不能因此而掉以轻心。

5、集成到程序中

其实木马也是一个服务器-客户端程序,它为了不让用户能轻易地把它删除,就常常集成到程序里,一旦用户激活木马程序,那么木马文件和某一应用程序捆绑在一起,然后上传到服务端覆盖原文件,这样即使木马被删除了,只要运行捆绑了木马的应用程序,木马又会被安装上去了。如绑定到系统下载文件中,那么每一次Windows启动均会启动木马。

6、伪装在普通文件中

这个方法出现是比较晚,不过现在很流行ghost xp,对于不熟练的Windows操作者,很容易上当。具体方法是把可执行文件伪装成图片文本-在程序中把图标改成Windwos的默认图片图标,再把文件名改为“*.jpg.exe”。由于默认设置是“不显示已知的文件后缀名”,文件将会显示为“*.jpg”不注意的人一点击这个图标就中木马了(如果在程序中嵌一张图片就更完美了)。

7、设置在超级连接中

木马的主人在网页上放置恶意代码,引诱用户点击,用户点击的结果不言而喻。奉劝人们不要随便点击网上的链接。

8、隐藏在Winstart.bat中

按照上面的逻辑理论、凡是能利于木马自动加载的地方,木马都喜欢呆。Winstart.bat也是一个能自动被Windows加载运行的文件,它多数情况下为应用程序及系统之家自动生成,在执行了Win.com并加载了多数驱动程序之后开始执行(这一点可通过启动时按F8键再选择逐步跟踪启动过程的启动方式可得知)。由于Autoexec.bat的功能可以由Winstart.bat代替完成,因此木马完全可以像在Autoexec.bat中那样被加载运行,危险由此而生。

9、隐形于启动组中

有时木马并不在乎自己的行踪,它更注意的是能否自动加载到系统下载中,因为一旦木马加载到系统中,任你用什么方法都无法将它赶路。因此按照这个逻辑,启动组也是木马可以隐藏的好地方,因为这里的确是自动加载运行的好场所。启动组对应的文件夹为:“C:Windowsstartmenuprogramsstartup”,在注册表中的位置:Hkey_CURRENT_USERSoftwareMicrosoftWindowsCurreNT VersionExplorerShellFolders Startup= “C: Windowsstart menuprogramsstartup”。要注意经常检查启动组。

10、捆绑在启动文件中

即应用程序的启动配置文件,控制端利用这些文件能启动程序的特点,将制作好的带有木马启动命令的同名文件上传到服务端覆盖这同名文件,这样就可以达到启动木马的目的了。

苏公网安备32032202000432

苏公网安备32032202000432