超过40个微软认证的Windows驱动程序被爆漏洞

在今年拉斯维加斯举行的DEF CON会议上,来自网络安全公司Eclypsium的研究人员分享了他们的调查结果。结果显示,来自20家硬件供应商的40多名不同驱动程序包含的代码包含缺陷,可能被利用来加剧特权攻击升级。更令人担忧的是,所有这些驱动程序都经过微软认证。

这些驱动并非都是“小作坊”的产物,在Eclypsium名单上的公司包括了华硕、华为、Intel、NVIDIA与东芝这些大型公司。

Eclypsium表示这些驱动可以影响所有版本的Windows,这意味着至少数百万Windows用户面临着安全风险,因为这些驱动运行恶意应用程序在用户级别获得内核权限,从而可以直接访问固件和硬件。

Eclypsium强调,恶意软件可以通过这些驱动直接安装到固件中,因此重装系统甚至都可能无法彻底解决问题。

Eclypsium解释了这些漏洞的的问题来源:

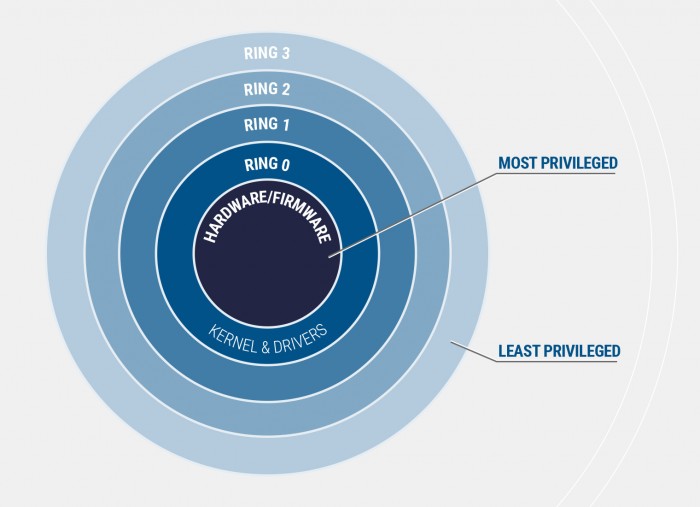

所有这些漏洞都允许驱动程序充当代理,以执行对硬件资源的高权限访问,例如对处理器和芯片组I/O空间的读写访问,模型特定寄存器(MSR),控制寄存器(CR),调试寄存器(DR),物理内存和内核虚拟内存,从而实现权限提升,因为它可以将攻击者从用户模式(Ring 3)移动到OS内核模式(Ring 0)。保护环的概念总结在下图中,其中每个内环被逐渐授予更多特权。值得注意的是,即使是管理员也可以与其他用户一起在Ring 3(并且没有更深层次)进行操作。访问内核不仅可以为攻击者提供操作系统可用的最高权限访问权限,还可以授予对具有更高权限(如系统BIOS固件)的硬件和固件接口的访问权限。

由于驱动程序通常是更新固件的手段,“驱动程序不仅提供必要的权限,还提供进行更改的机制,”Eclypsium指出。如果系统中已存在易受攻击的驱动程序,则恶意应用程序只需搜索它以提升权限。但是,如果驱动程序不存在,恶意应用程序可能会带驱动程序,但需要管理员批准才能安装驱动程序。

Eclypsium的首席研究员Mickey Shkatov在给ZDNet的一份声明中指出,“微软将使用其HVCI(虚拟机管理程序强制执行的代码完整性)功能,将报告给他们的驱动程序列入黑名单。”但是,该功能仅适用于第7代及更高版本的英特尔处理器,因此在旧CPU或甚至禁用HCVI的较新CPU的情况下需要手动卸载驱动程序。

微软进一步澄清:“为了利用易受攻击的驱动程序,攻击者需要已经破坏了计算机。”但是,这里的问题是,在上述特权级别表示中已经在Ring 3上破坏了系统的攻击者可以获得内核访问权限。

为了保护自己免受不良驱动因素的影响,微软建议用户使用“Windows Defender应用程序控制来阻止已知的易受攻击的软件和驱动程序”。它还表示,“客户可以通过为Windows安全中的功能强大的设备启用内存完整性来进一步保护自己。”

Eclypsium提供了一个完整的列表,列出了所有已经在其博客文章中更新过驱动程序的供应商,尽管他们注意到一些受影响的供应商尚未榜上有名,因为他们仍在努力提供修复。研究人员还会在GitHub上传一份受影响的驱动程序及其哈希列表,以便用户可以在他们的设备上手动禁用它们。

苏公网安备32032202000432

苏公网安备32032202000432