了解一下!RansomWarrior勒索软件解密方法

在8月8日,安全团队MalwareHunterTeam发现了一个名为“RansomWarrior”的新型勒索软件。

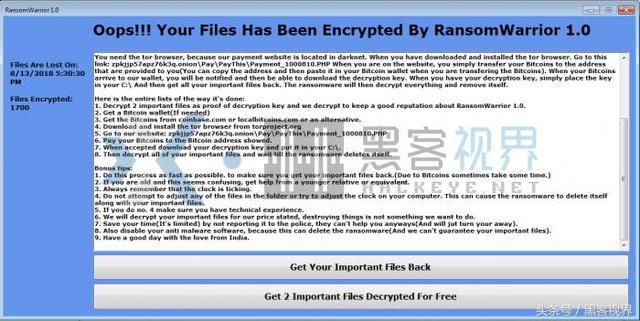

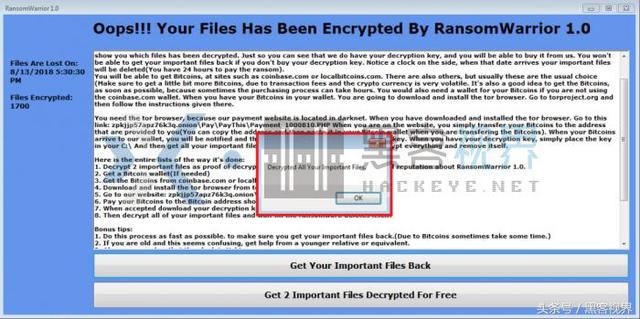

根据向受害者展示的赎金票据来看,RansomWarrior似乎是由印度黑客开发的,且似乎并不具备太多的恶意软件开发经验。采用.NET编写的可执行文件本身并没有经过混淆、打包或以其他方式进行保护,这表明它的开发者极有可能是一个“新手”。

实际上,RansomWarrior的加密过程采用的是流密码(对称加密算法的一种),密钥来自二进制代码中的一个硬编码列表(包含有1000个密钥)。在加密时,RansomWarrior会从中随机选择一个密钥。

对于Check Point的威胁研究团队来说,RansomWarrior使用的这种加密方法使得他们能够提取出这些密钥。另外,由于密钥索引会被保存在受害者的计算机上,因此提供了勒索软件本身的正确密钥,可用于解锁文件。

Check Point在最新发布的一份报告中提供了免费解密器的下载(包括使用指南),它适用于任何受RansomWarrior感染的受害者。下面就让我们来看看,如何使用这个解密器来恢复文件。

首先,你需要下载这个解密器(下载地址:hxxps://research.checkpoint.com/wp-content/uploads/2018/08/RansomWarrior_Decryption_Tool.zip)。

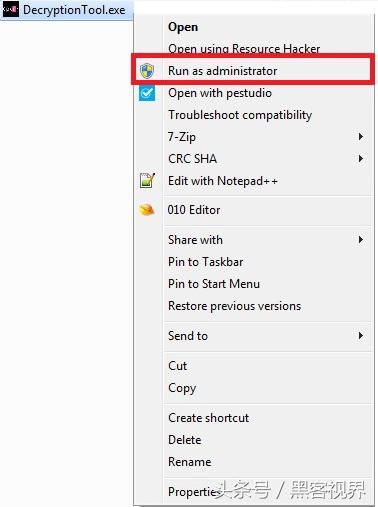

在解压缩这个.zip文件之后,找到可执行文件“DecryptionTool.exe”。右键单击,以“管理员”身份运行它。

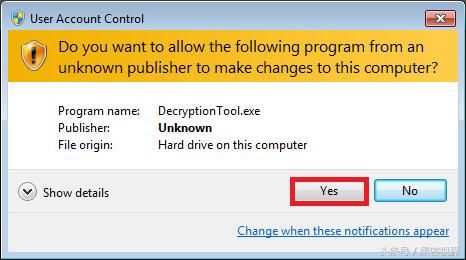

然后,点击“Yes”,以同意运行。

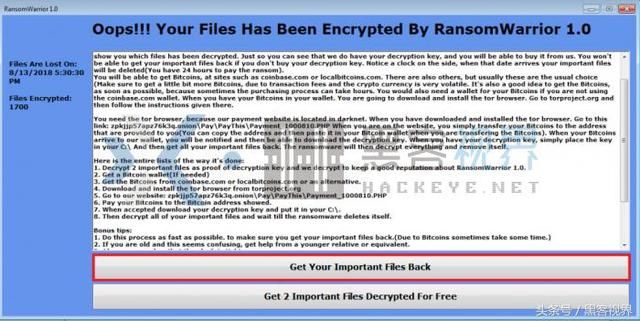

在这之后,你会看到如下提示:

接下来,打开原始赎金票据,然后点击其中的“Get Your Important Files Back”按钮。

在解密过程完成之后,你会看到如下提示。至此,文件恢复成功。

苏公网安备32032202000432

苏公网安备32032202000432